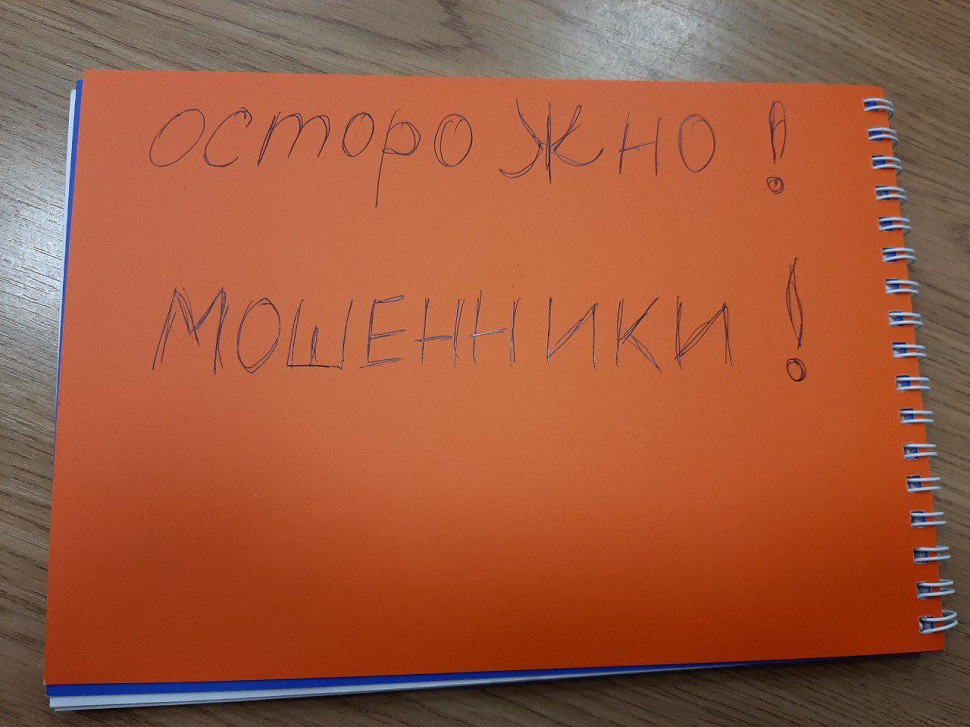

Мошенники ищут новую жертву

Похоже, в одном известном коммерческом банке так и не смогли окончательно справиться с утечкой данных, которыми активно пользуются любители легкой наживы. Эту историю опубликовал в Фейсбуке известный пензенский предприниматель Константин Войцеховский:

«Добрый день. Хочу предупредить о мошенниках с которыми сам лично столкнулся. Я много слышал о мошенниках, которые паразитируют на услугах банка, но сам столкнулся с этим впервые. Хочу сказать все выглядит очень правдоподобно: Вначале они позвонили с московского телефона +7 495-230-44-37, мужчина назвал меня по имени отчеству, представился по имени и как менеджер сказал, что кто-то зашел в мой личный кабинет в банке и сменил мой номер телефона и заказал новую дебетовую «молодежную» карту и кредит на нее в сумме 200 000 руб. с подтверждением на новый номер телефона. Эта операция в банке вызвала подозрение, и они решили мне позвонить и спросить совершал ли я эти действия.

Я сказал, что нет не совершал. Тогда он сказал, что они рассматривают такие действия как мошеннические и им нужно с моей помощью выявить кто их совершил. Я сразу засомневался, кто это мне позвонил и спросил, как они могут подтвердить, что они на самом деле из банка, они направили мне смс с номера банка 900 в котором был указан код, который должен был подтвердить якобы заказанную мной операцию по открытию дебетовой карты. После этого он сказал, что мне нужно подтвердить мою личность и для этого мне нужно прочитать предыдущую смс с этого же номера. Я прочитал предыдущую операцию, и они обратили мое внимание на то, что я должен прочитать точную сумму баланса карты вплоть до копеек.

Когда я прочитал точную сумму они подтвердили, что мне доверяют и переключили меня на "начальника кредитного отдела Павла Александровича", который сказал, что это очень важное дело и постоянно называя меня по имени отчеству попросил им помочь в разоблачении сотрудника местного банка, который злоупотребил своим положением. Я согласился. Тогда он переключил меня на "начальника службы безопасности Фролова Алексея Юрьевича" который проинструктировал меня как мне нужно поступить: я должен был, не отключаясь от разговора, с ним поехать в ближайшее отделение банка и получить запрошенный на меня и уже находящийся в реестре кредит на сумму 200 000 руб. иначе его получат мошенники. А они по IP адресу компьютера смогут выяснить кто из сотрудников банка заказывал эту сумму для кредита и с помощью полиции задержать его для выяснения всех деталей этого преступления.

Я снова засомневался, в том, что это действительно сотруднике банка и просил еще раз подтвердить мне это, на что он пояснил, что он обращается ко мне по имени отчеству и они направили мне подтверждающую смс с номера банка. Я снова усомнился сказав, что они позвонили мне с неизвестного номера и не дают мне обратной связи. Он согласился дать мне обратную связь и продиктовал номер +7 903-180-89-51. А насчет номера с которого они звонили этот номер должен быть в моем «финансовом договоре с банком» смотрите внимательно.

Естественно договора у меня с собой не было и проверить я не смог. Я согласился действовать по их инструкциям. Мне нужно было взять паспорт, СНИЛС и получить максимально спокойно и обыденно кредит на ремонт квартиры, но что бы я не переживал, что мне его придется платить они заверили меня, что я этот кредит тут же через банкомат верну на «баланс банка» и тогда я не должен буду ничего по кредиту платить, а как это сделать они мне подскажут. Поэтому я не должен отключаться от связи с ними и никому не должен звонить. Но мне удалось попросить дать мне пять минут, чтобы я мог отменить намеченные встречи и зарядить телефон. Они дали мне пять минут предупредив что система сама будет теперь меня набирать и что все разговоры записываются.

Я тут же позвонил знакомому заместителю управляющего Пензенского банка и попросил его соединить меня со службой безопасности банка. А он в свою очередь, попросил меня выслать ему все данные и текст смс. И выяснив все, тут же, мне сообщил, что это — мошенники — они научились посылать смс с номера банка 900 и мне нужно просто послать их. Я спросил куда можно сообщить на них информацию? На что он мне сказал, что никуда — полиция скорее всего этим заниматься не будет, поскольку ущерба нет, а их служба безопасности этим вообще не занимается, поскольку это не ее прерогатива.

Но и дальше мошенники не оставляли меня в покое, непрерывно звонили с телефонов +7 495-369-36-47 и +7 495-230-44-37. Пришлось мне ответить и немного над ними поиздеваться. Первое что я сообщил, что я обратится в полицию и рядом со мной полицейский, но это их совсем не смутило. Они сказали, что в этом нет смысла в банке вы будете в безопасности и под наблюдением камер просто положите деньги в банкомат или можете вообще заказать их на свою дебетовую карту. Потом я сказал, что я полученный кредит не буду сразу возвращать, а воспользуюсь им, на что они сказали, что нет так нельзя, я должен сразу его вернуть иначе они не смогут выявить злоумышленника и вообще мне придется платить повышенные проценты и штрафы. И только тогда мне стала понятна вся схема этой мошеннической операции.

Они рассчитывали на то, что я получив кредит в банке, тут же своими руками перечислю его им под предлогом, что я возвращаю деньги на "баланс банка" как они выразились. Тогда я потребовал с них еще раз подтвердить, что они из банка - назвать мои данные, что есть в банке.

Но они не смогли назвать даже фамилию, не говоря уже про дату рождения, адреса и паспортных данных. На этом они бросили трубку и прекратили мне звонить, но на самом деле я понимаю, что они меня почти обманули и могли провести как ребенка, на столько они хорошо подготовились и придумали правдоподобную легенду. Вот я и решил написать в соцсетях предупредить что такое твориться. Будьте осторожны!!!»

Несколько дней назад мы рассказывали о похожей ситуации. Читайте по ссылке!